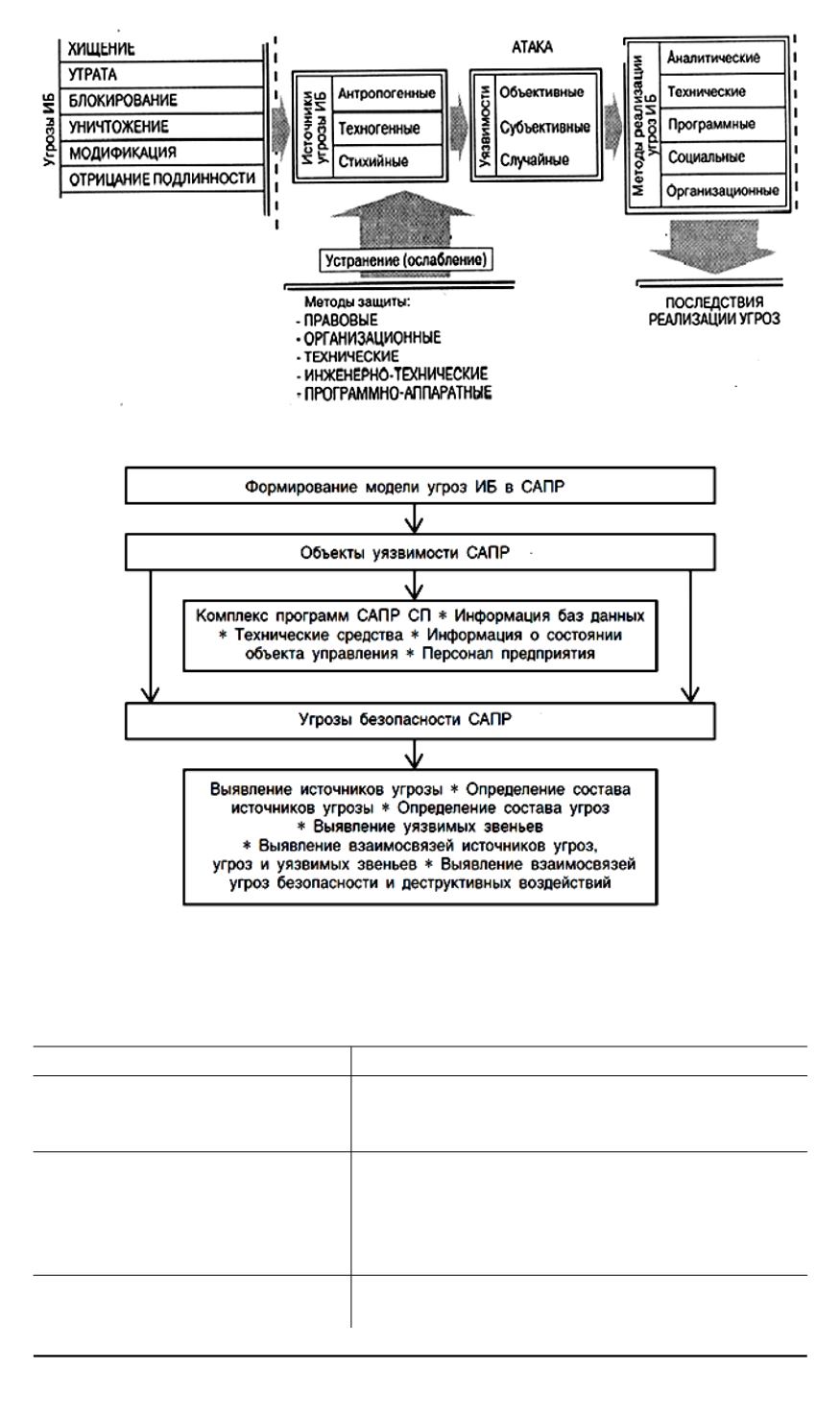

Рис. 2. Модель угроз ИБ в виде таблично-текстового описания

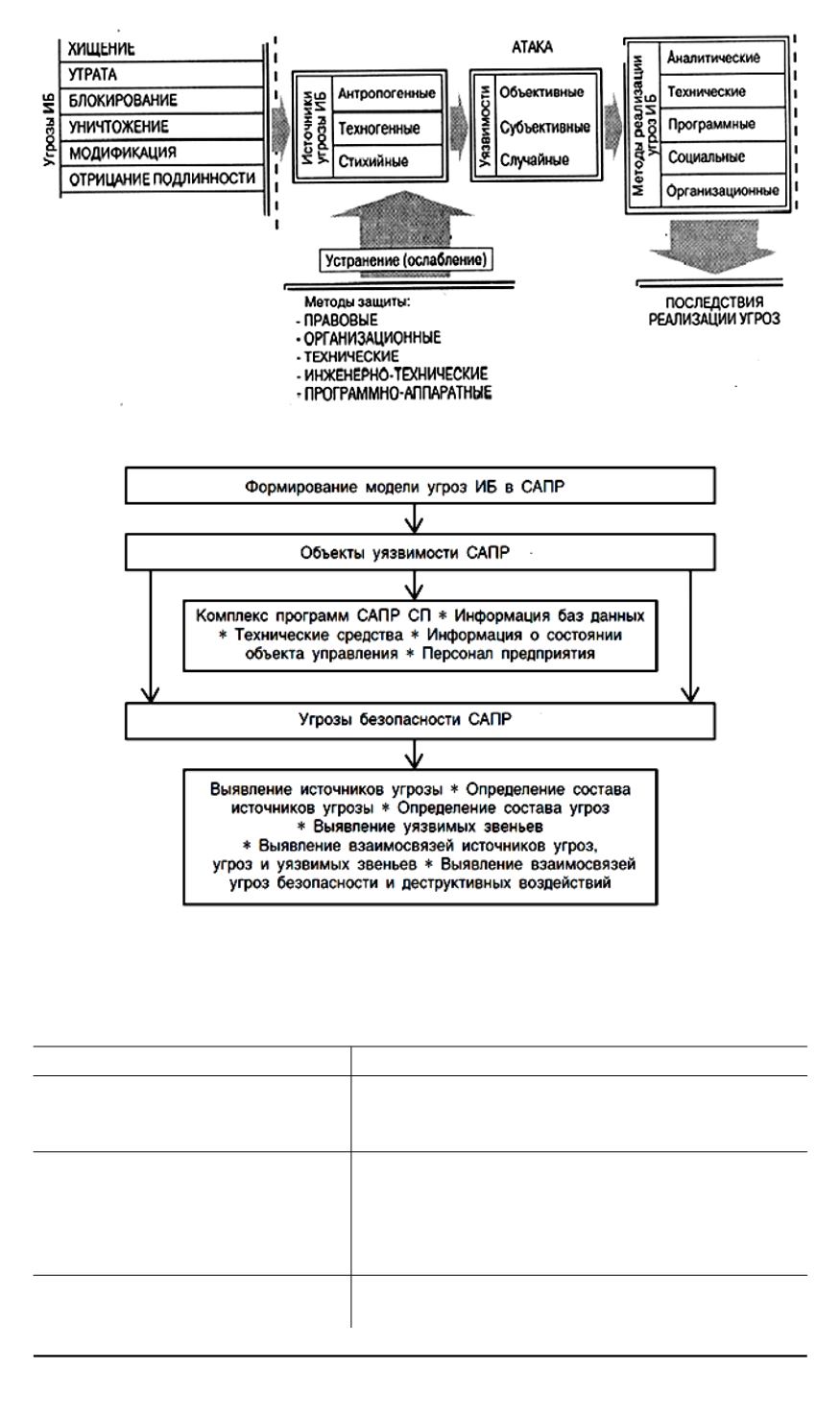

Рис. 3. Модель угроз ИБ САПР в виде таблично-текстового описания

Таблица 1

Перечень возможных последствий реализации угроз

Тип угрозы

Возможные последствия

Анализ сетевого трафика

Исследование характеристик сетевого трафи-

ка, перехват передаваемых данных, в том чи-

сле идентификаторов и паролей пользователей

Сканирование сети

Определение протоколов, доступных портов

сетевых служб, законов формирования иден-

тификаторов соединений, активных сетевых

сервисов, идентификаторов и паролей пользо-

вателей

Выявление пароля

Выполнение любого действия, связанного с

получением несанкционированного доступа

ISSN 0236-3933. Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2013. № 3 61