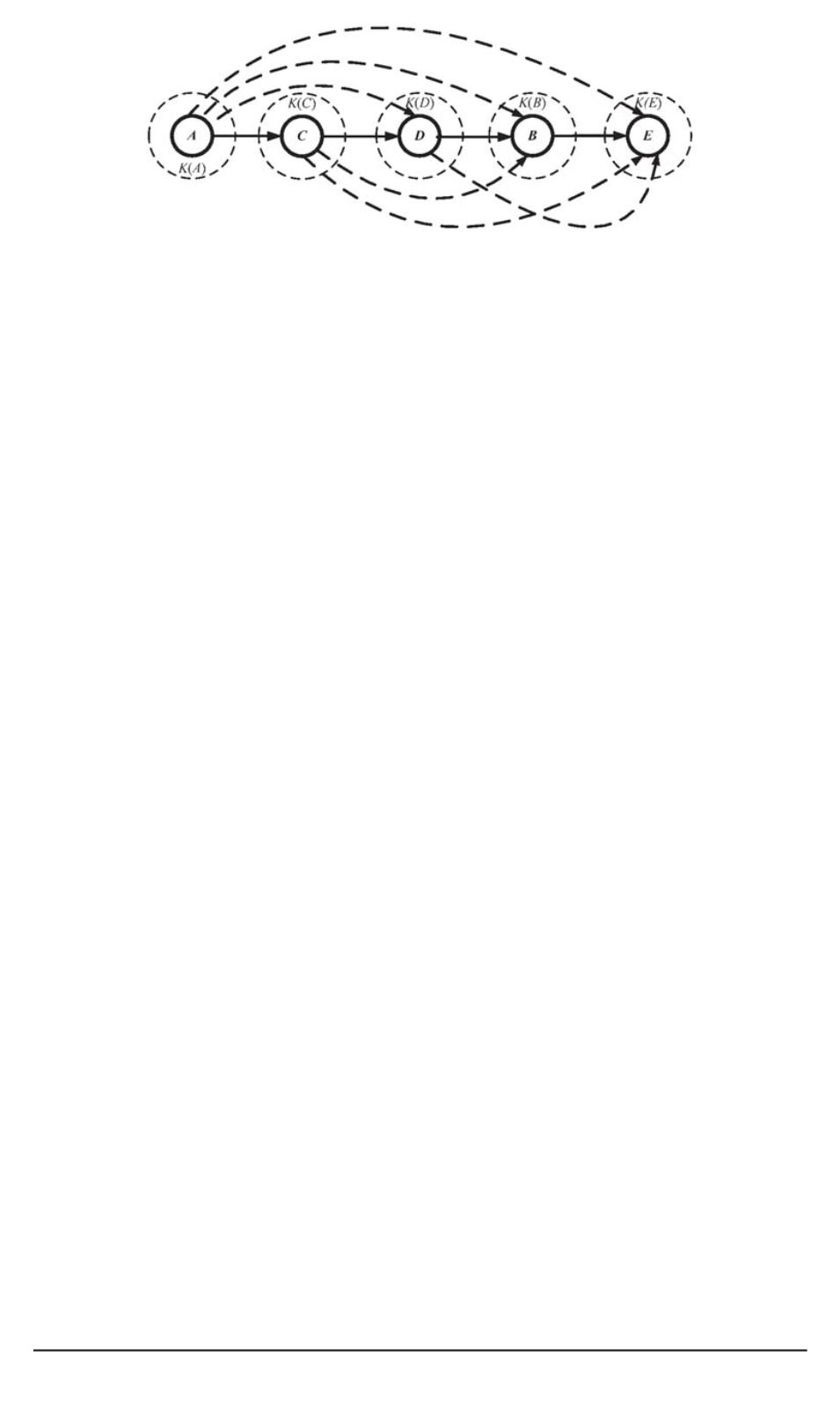

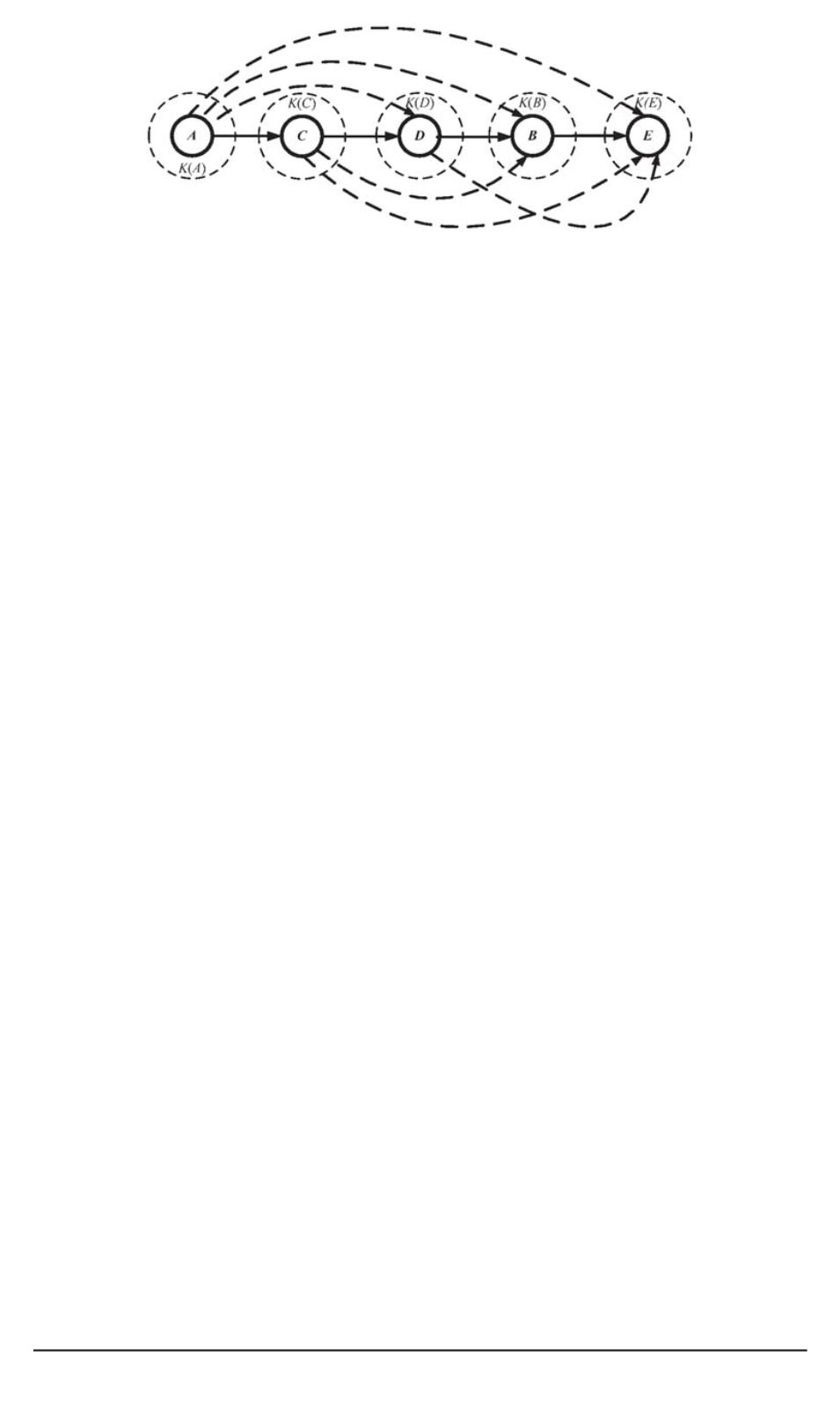

Рис. 7. Транзитивное замыкание по цепочке

Окончательно имеем

P

(

A, B, C

) =

P

(

A

)

×

P

(

B

)

1

−

W

(

A,B

)

×

P

(

C

)

(1

−

W

(

A,C

))

×

(1

−

W

(

B,C

))

.

Общийслучай

. Обобщая полученные результаты, можно утвер-

ждать, что вобщем случае взаимосвязь методовзащиты данных в

капсулах можно рассматривать как направленное транзитивное замы-

кание по цепочке вцелом. На рис. 7 приведен пример транзитивного

замыкания по цепочке из пяти вершин.

Мера опасности по каждой вершине зависит от числа входящих в

нее связей, что соответствует степени связности метода защиты вер-

шины с методами защиты предыдущих вершин. Так, защита вершины

В

связана с методами защиты вершин

A, C, D

.

Рассмотрим общий случай взаимозависимости методов защиты

для одной вершины цепочки. На рис. 8 изображена вершина

Z

, ко-

торая связана по методу защиты с вершинами

X

1

, X

2

, X

3

, . . . , X

n

, в хо-

дящими всоставодной цепочки.

Тогда меру опасности вершины

K

(

Z

)

можно представить как

P

(

Z

)

дейст

=

P

(

Z

)

1

−

W

(

Z

)

экв

,

где

W

(

Z

)

экв

= 1

−

(1

−

W

(

X

1

, Z

))

×

(1

−

W

(

X

2

, Z

))

×

. . .

. . .

×

(1

−

W

(

X

n

, Z

))

или

W

(

Z

)

экв

= 1

−

n

i

=1

(1

−

W

(

X

i

, Z

))

.

Если вершины

X

1

, X

2

, X

3

, . . . , X

n

, Z

входят всоставодной це-

почки и

X

1

, X

2

, X

3

, . . . , X

n

предшествуют вершине

Z

, то величину

W

(

Z

)

экв

будем называть транзитивным эквивалентным показателем

связности для вершины

Z

и обозначать как

W

(

Z

)

экв.транз

.

Так, для вершины

В

(см. рис. 7), связанной с методами защиты

вершин

А

,

С

и

D

, транзитивный эквивалентный показатель связности

имеет вид

W

(

B

)

экв.транз

= 1

−

(1

−

W

(

A, B

))

×

×

(1

−

W

(

C, B

))

×

(1

−

W

(

D, B

))

.

ISSN 0236-3933. Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2007. № 4 39