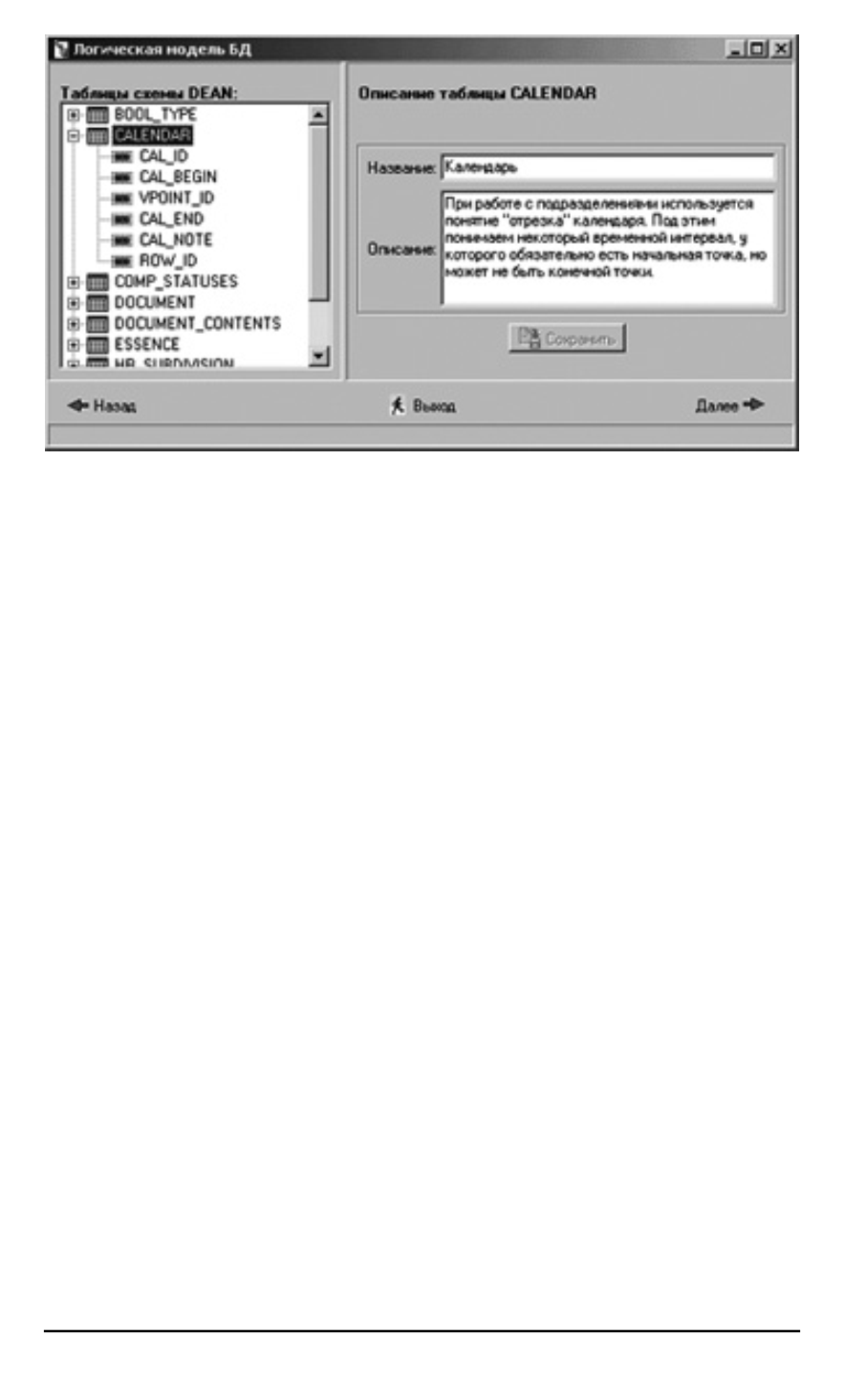

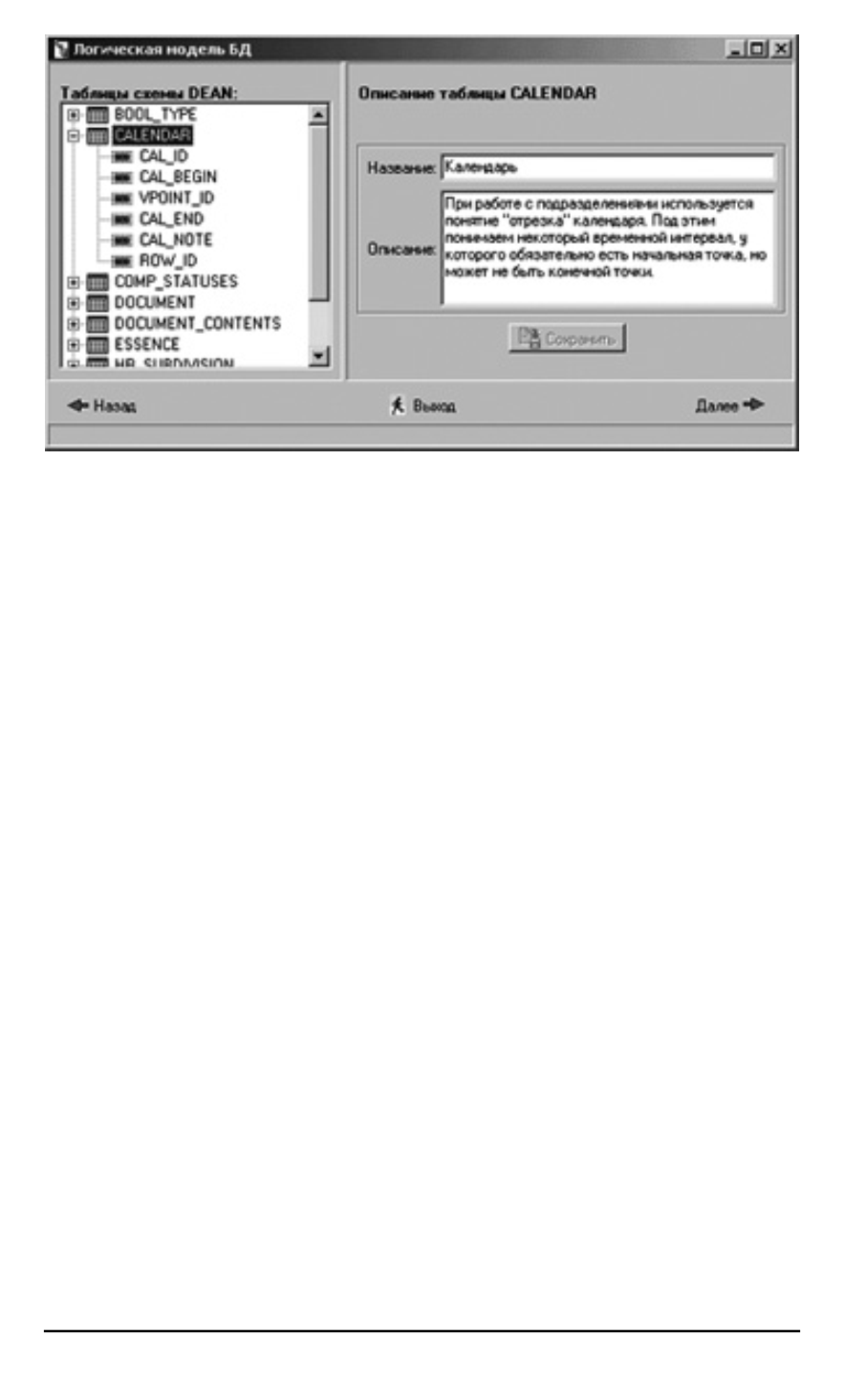

Рис

. 5.

Утилита

“

Логическая модель базы данных

”

этап выполняется проектировщиками или разработчиками информаци

-

онной системы

(

так как они в большей мере знают структуру базы дан

-

ных

)

с помощью отдельной утилиты

,

доступ к которой никакому адми

-

нистратору не предоставляется

.

Администраторы всех уровней рабо

-

тают исключительно с логической моделью базы данных

,

созданной с

помощью данной утилиты

.

Пример интерфейса данной утилиты при

-

веден на рис

. 5.

2.

Построение иерархии учетных записей пользователей

-

админи

-

страторов системы

.

Нельзя утверждать

,

что администрирование в си

-

стеме распределенное

,

если в системе нет отражения организационной

структуры предприятия

,

которая является естественным механизмом

группировки пользователей

.

Учитывая специфику предметной обла

-

сти университета

,

необходимо обеспечить назначение учетным запи

-

сям пользователей определенных категорий или ролей

.

Данные роли

определяются должностными обязанностями и инструкциями пользо

-

вателей

—

сотрудников и студентов

(

рис

. 6).

Для каждой роли объем

доступной информации и действия над ней должны быть определе

-

ны нормативными документами университета

.

Назначение какой

-

либо

из ролей учетной записи пользователя также должно соответствовать

внутриорганизационным правилам

,

указанным в регламентирующих

документах

.

При этом каждому пользователю может быть назначено

несколько ролей

,

соответствующих его должностным обязанностям в

определенный момент времени

.

Отличительной чертой данного подхода к построению иерархии

учетных записей является то

,

что когда определяется администратор

ISSN 0236-3933.

Вестник МГТУ им

.

Н

.

Э

.

Баумана

.

Сер

. "

Приборостроение

". 2004.

№

2 79