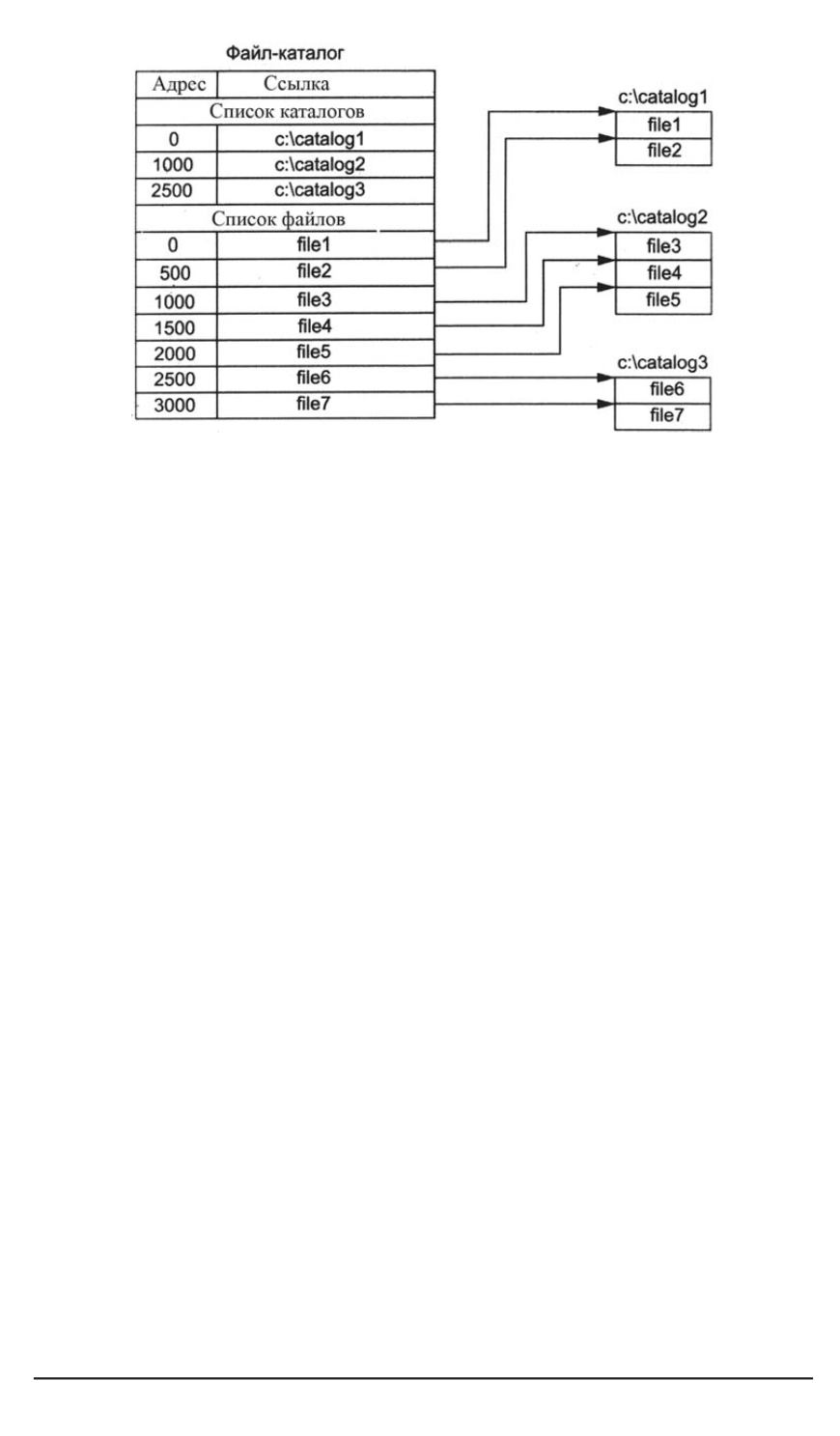

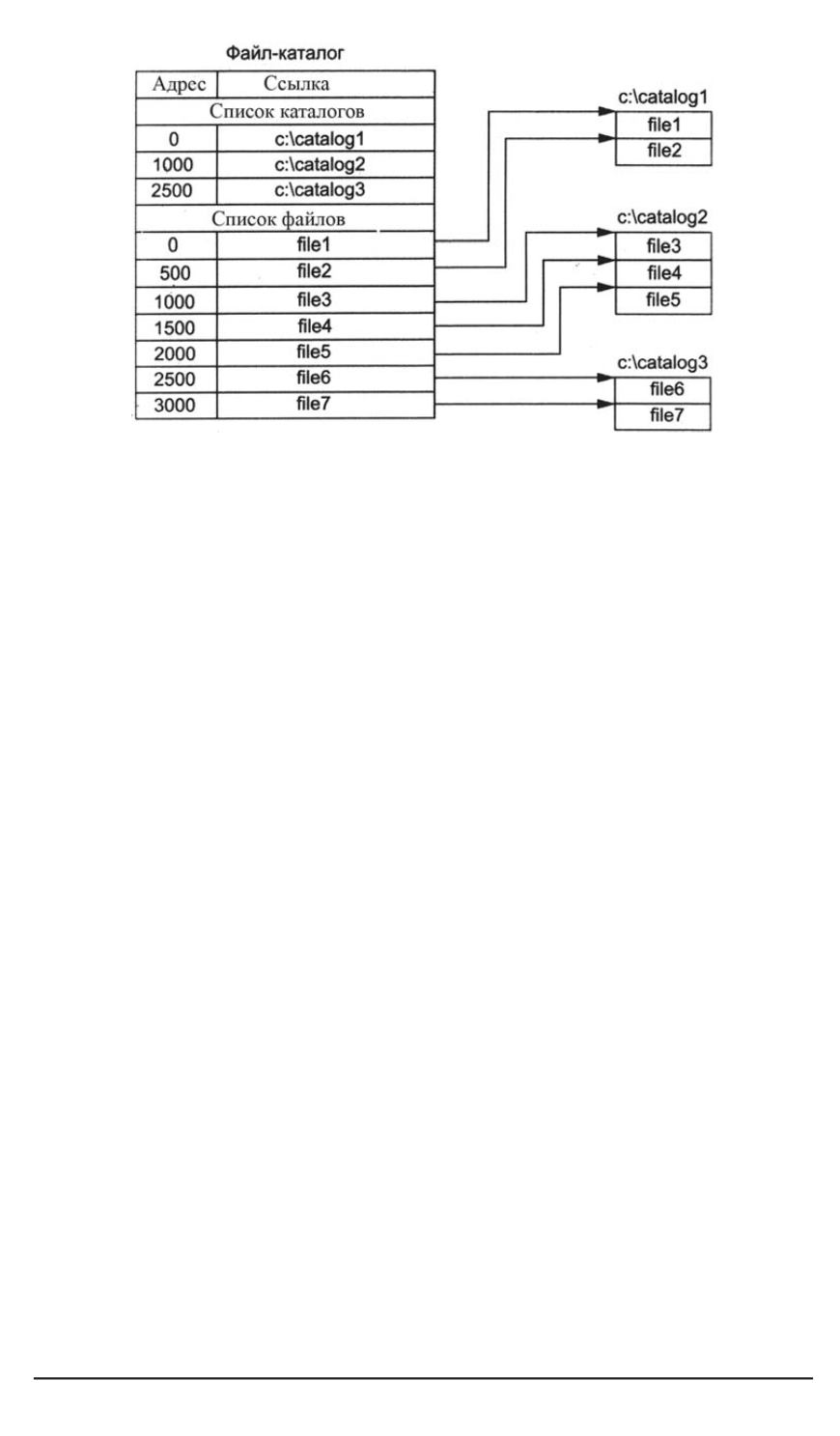

Рис. 3. Пример структурыфрагментированного виртуального диска

При этом, правда, нельзя будет такие файлы перезаписывать. Следо-

вательно, такой способ подходит лишь при условии использования в

качестве базовых файлов для виртуального диска несекретных архив-

ных документов.

Однако на практике применение такого способа для больших кон-

тейнеров (размером несколько гигабайт) зачастую весьма затрудни-

тельно из-за необходимости хранения значительного числа архивных

документов лишь в целях камуфлирования.

Необходимо учитывать, что дата создания и модификации фор-

мируемых файлов также не должна вызывать подозрений. Просмотр

содержимого компьютера позволяет легко выделить файлы, время мо-

дификации которых не характерно для их окружения, и идентифи-

цировать их как потенциально интересные для изучения. Например,

системные файлы имеют определенную производителем операцион-

ной системы дату создания (часто файлы бывают созданы несколько

лет назад). Если размещать файлы виртуального диска среди них, то

“системный” файл, созданный на прошлой неделе, может вызвать по-

дозрение. Следовательно, при создании и модификации таких файлов

необходимо устанавливать для них даты, характерные для каталога, в

котором они размещаются.

Анализ перечисленных признаков хранения секретной информа-

ции в файлах-контейнерах и средств их камуфляжа позволил сфор-

мулировать основные требования к программам, формирующим вир-

туальные диски, повышающие безопасность хранения информации в

созданных ими файлах-контейнерах.

1. Созданный виртуальный диск должен представлять собой набор

файлов-контейнеров случайного размера.

ISSN 0236-3933. Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2007. № 2 123