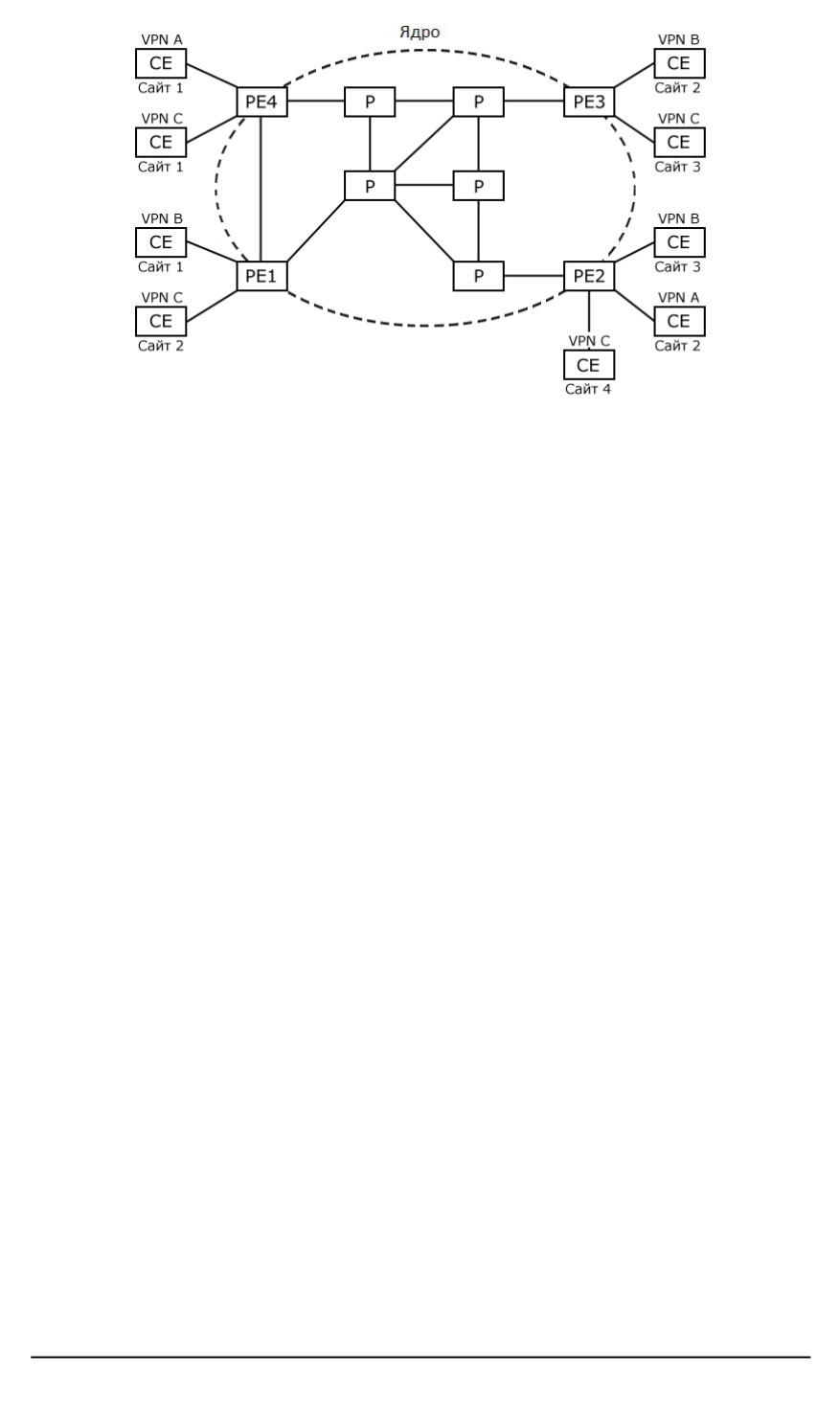

Рис. 1. Топология взаимодействия сетей VPR с одним ядром MPLS

многие сети VPN могут взаимодействовать с Интернет или другими

сетями VPN (Extranet). При взаимодействии VPN с Интернет ядро сети

остается изолированным от этого взаимодействия. Для анализа угроз

ИБ в таких случаях вводится понятие “безопасной” или “доверенной”

зоны. В приведенном примере такой зоной является ядро сети. Для за-

щиты ядра сети в этом случае между VPN и ядром сети устанавлива-

ется межсетевой экран (брандмауэр). На топологии VPRN (см. рис. 1)

приведем примеры, когда источником угроз является ответственный за

формирование (конфигурирование) таблицы маршрутизации в PE. В

результате установки нелегитимной команды таблицы маршрутизации

VRF сайт одной VPN становится принадлежащей сайту другой сети

VPN. Чрезмерно большое число запроектированных маршрутов через

таблицу маршрутизации VRF может привести к атаке DoS (отказ в об-

служивании). Покажем в качестве примера одну из возможных угроз

в результате неправильного конфигурирования таблицы VRF.

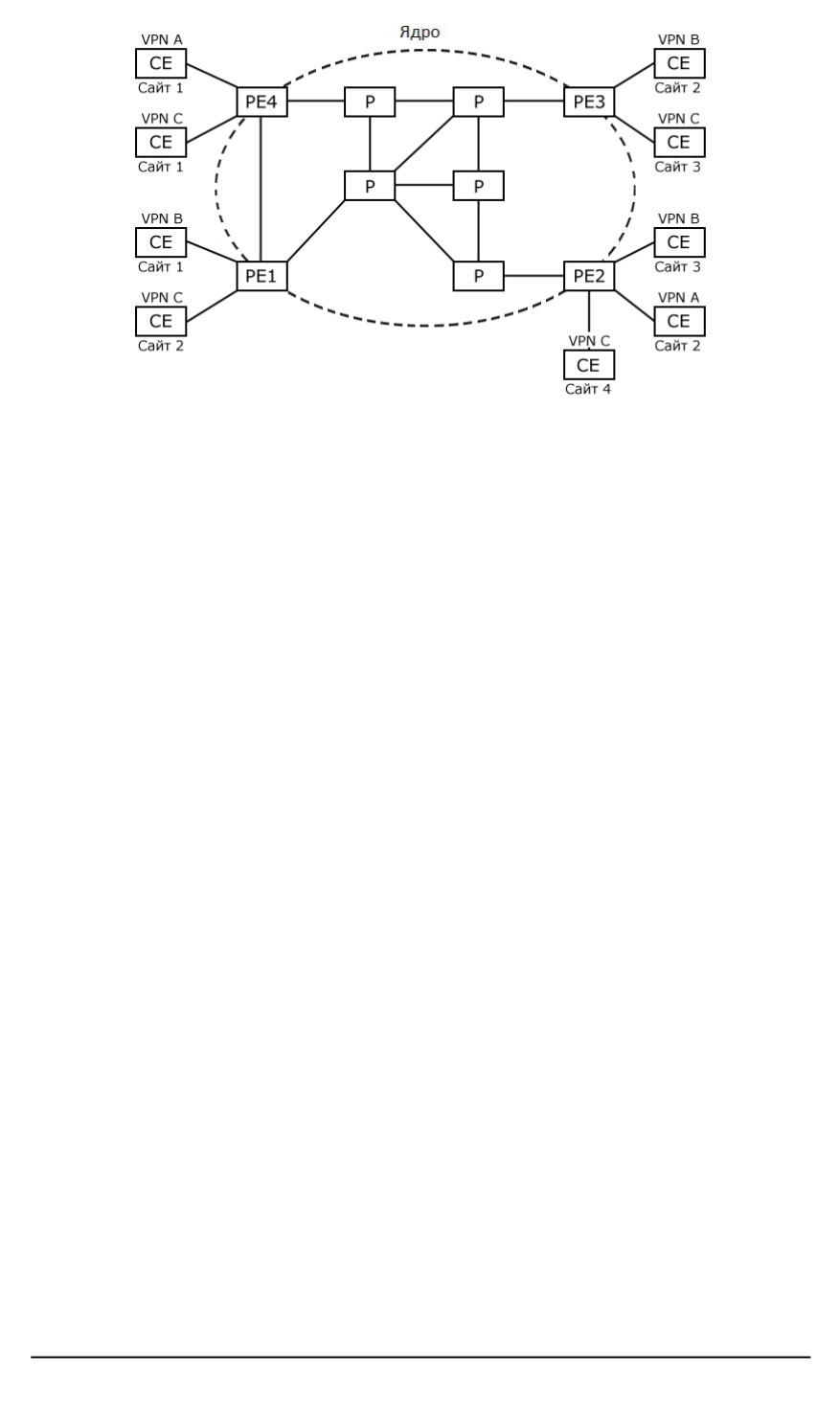

При конфигурировании в PE каждой таблицы VRF задаются два

атрибута маршрутной цели RT (Rout Target): один для определения

политики EXPORT, а другой для определения политики IMPORT

маршрутов. Как показано на рис. 2, при правильном конфигурирова-

нии таблица VRF сети VPN

A

устанавливает значения атрибутов RT

(EXPORT и IMPORT), одинаковые и равные WHITE, а таблица VRF

сети VPN

B

— также одинаковые значения атрибутов RT, но равные

GREY [6]. Кроме RT для каждой таблицы VRF устанавливаются зна-

чения 64-битового разделителя маршрута RD (Route Distinguisher). В

результате на маршрутизаторе РЕ все адреса, относящиеся к разным

сетям VPN, будут различными, даже если они имеют одинаковые пре-

фиксы IP-сети. Для установления возможности передачи сообщений

от пользователей сайта 2 пользователям сайта 1 VPN

A

по протоколу

82 ISSN 0236-3933. Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2013. № 4